引言

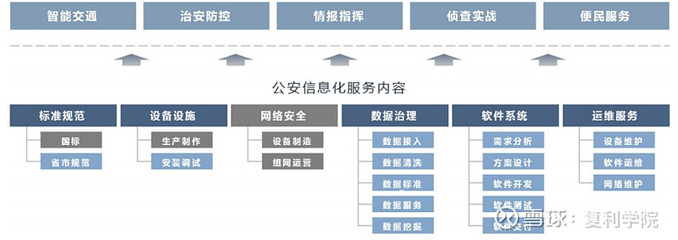

在數字化浪潮席卷全球的今天,網絡空間已成為國家發展的新邊疆、經濟社會運行的新載體。與此網絡攻擊手段日益復雜化、組織化,數據泄露、勒索軟件、高級持續性威脅(APT)等安全事件頻發,對國家安全、企業運營與個人隱私構成了嚴峻挑戰。網絡信息安全已不再是單純的技術問題,而是上升為涉及技術、管理、法律、戰略的系統性工程。本文將深入剖析當前網絡安全的宏觀態勢與微觀威脅,聚焦于構建核心防護能力,并探討在此背景下,網絡與信息安全軟件開發的演進方向與關鍵實踐。

第一部分:威脅全景透視——從混沌到清晰的防御認知

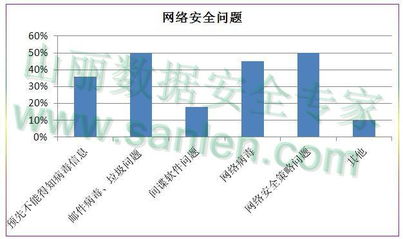

現代網絡威脅呈現出前所未有的多樣性與隱蔽性。攻擊者的動機從早期的技術炫耀,演變為如今以經濟利益、政治訴求乃至國家戰略為導向的復雜行動。主要威脅形態包括:

- 勒索軟件即服務(RaaS):攻擊門檻降低,產業化、鏈條化運作,對關鍵基礎設施(如能源、醫療、交通)造成毀滅性打擊。

- 供應鏈攻擊:通過污染軟件更新源、開源組件或第三方服務,實現“一次攻擊,廣泛感染”,SolarWinds事件即是典型案例。

- 零日漏洞利用:攻擊者利用未被公開披露的軟件漏洞發起攻擊,防御方往往處于被動。

- 社會工程學攻擊:釣魚郵件、欺詐電話等手段依然高效,直接利用人性弱點突破防線。

- 云與邊緣計算安全風險:隨著業務上云和物聯網設備激增,攻擊面急劇擴大,傳統邊界防護模型失效。

面對如此紛繁復雜的威脅,碎片化、孤島式的安全工具堆砌已難以為繼。防御體系必須從“被動響應”轉向“主動防御”,從“單點防護”轉向“體系化協同”。

第二部分:核心防護能力構建——從外圍到內核的縱深防御

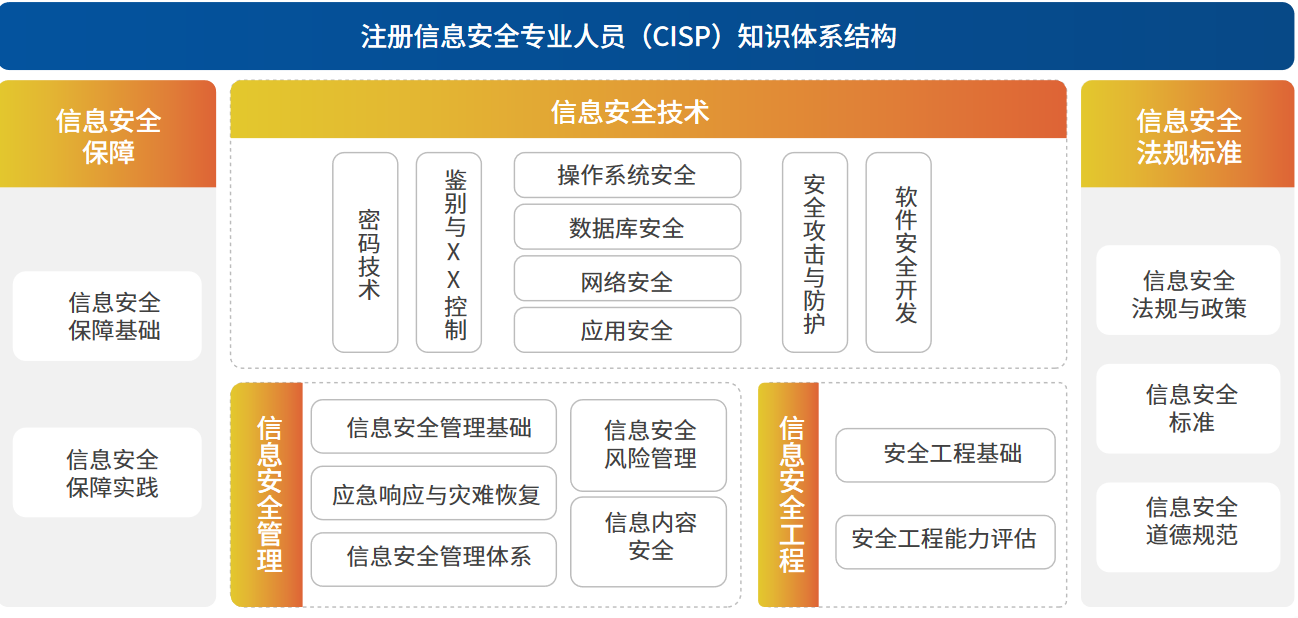

應對多樣威脅,關鍵在于構建覆蓋全生命周期、具備自適應能力的核心防護體系。這一體系應圍繞以下核心能力展開:

- 身份與訪問管理(IAM):在“零信任”理念指導下,實現“永不信任,持續驗證”。精細化的權限控制、多因素認證(MFA)和最小權限原則是基礎,動態風險評估與自適應訪問控制是進階。

- 數據安全:防護重心從“網絡邊界”轉向“數據本身”。通過數據分類分級、加密(傳輸中與靜態)、脫敏、數據丟失防護(DLP)以及隱私增強計算等技術,確保數據無論位于何處都能得到保護。

- 威脅檢測與響應:融合端點檢測與響應(EDR)、網絡流量分析(NTA)、安全信息和事件管理(SIEM)以及擴展檢測與響應(XDR)平臺,利用人工智能與機器學習,實現威脅的快速發現、精準研判和自動化或半自動化處置。

- 應用安全:將安全左移,深度融入軟件開發生命周期(SDLC)。通過威脅建模、安全編碼、組件分析(SCA)、動態/交互式應用安全測試(DAST/IAST)等,從源頭減少漏洞。

- 安全態勢管理與統一編排:通過安全編排、自動化與響應(SOAR)平臺,整合分散的安全工具與數據,將策略、檢測、響應流程標準化與自動化,提升整體運營效率與響應速度。

第三部分:網絡與信息安全軟件開發新范式——安全即代碼,韌性即目標

在上述防護理念的驅動下,網絡與信息安全軟件的開發范式正在發生深刻變革。開發不再僅僅是功能實現,而是安全能力的內生與交付。

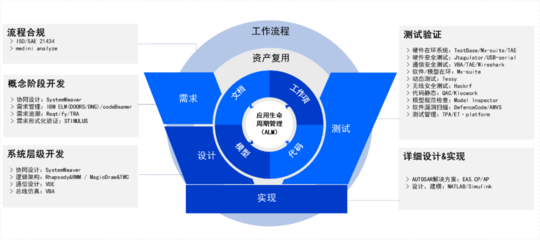

- 開發安全運營一體化(DevSecOps):安全不再是開發流程末端的“質檢環節”,而是貫穿于設計、編碼、構建、測試、部署、運營的全過程。安全團隊與開發、運維團隊深度融合,工具鏈無縫集成。

- “安全即代碼”(Security as Code):將安全策略、合規要求、基礎設施配置(如防火墻規則、IAM策略)以代碼形式進行定義、版本控制和管理。這使得安全策略可重復、可測試、可審計,并能隨應用一起快速迭代部署。

- 面向云原生的安全設計:為容器、微服務、無服務器架構等云原生環境量身打造安全解決方案。包括容器鏡像掃描、運行時安全、微服務間零信任通信、以及利用云服務商提供的原生安全能力進行組合創新。

- 智能化與自動化賦能:在軟件開發中廣泛應用AI/ML,用于自動化漏洞挖掘、惡意代碼識別、異常行為分析、攻擊預測等,使安全軟件具備更強的感知、學習和適應能力。

- 韌性優先:認識到絕對安全無法實現,軟件開發的目標從“杜絕攻擊”轉向“構建韌性”。即在遭受不可避免的攻擊時,系統能夠限制影響范圍、保持核心功能、快速恢復。這要求在軟件架構設計中融入冗余、隔離、熔斷、快速恢復等機制。

結論

網絡信息安全是一場沒有終點的動態博弈。全面剖析威脅是起點,構建以身份、數據、檢測、應用和安全運營為核心的能力體系是支柱,而推動安全軟件開發范式的革新——擁抱DevSecOps、安全即代碼、云原生和智能自動化——則是將防護能力有效落地的關鍵路徑。唯有將安全思維深度融入技術血脈,構建起主動、智能、協同、具備韌性的防御體系,方能在復雜多變的網絡空間中,捍衛數字資產,保障業務連續,筑牢數字時代的基石。未來的安全軟件,不僅是防護工具,更將是業務創新與發展的賦能者和護航者。